Nhận định, soi kèo Millwall vs Norwich, 21h00 ngày 21/4: Tâm lý thoải mái

- Kèo Nhà Cái

-

- Nhận định, soi kèo Barcelona vs Universitario Deportes, 09h00 ngày 23/4: Thắng và sạch lưới

- Hỗ trợ người dân chuyển đổi sang điện thoại 4G

- Ba học sinh lớp 7 bị hai nữ sinh lớp 9 đánh dã man

- Ấn Độ phong thần' cho virus corona, ngày ngày thờ cúng

- Nhận định, soi kèo Al Bataeh vs Al Wasl, 20h55 ngày 23/4: Đứt mạch bất bại

- 'Nắm tay em đi khắp thế gian' khuấy đảo cộng đồng mạng

- Gửi quà chúc Tết, mẹ nghèo lặng người trước câu nói của thông gia

- Cầu lông tốc độ: Trào lưu mới của giới trẻ Việt

- Soi kèo góc Barcelona vs Mallorca, 2h30 ngày 23/4

- Mất 150.000 USD vì đùa với robot giao dịch

- Hình Ảnh

-

Soi kèo góc Torino vs Udinese, 17h30 ngày 21/4: Thế trận căng thẳng

Soi kèo góc Torino vs Udinese, 17h30 ngày 21/4: Thế trận căng thẳng

Trung tâm y tế quân dân y huyện đảo Cồn Cỏ (Quảng Trị). Ảnh: Hương Lài Ông H. đến cấp cứu trong tình trạng bất tỉnh, vệ sinh không tự chủ. Người đi cùng bệnh nhân cho biết, khoảng 17h30 cùng ngày, ông H. ăn cua biển không rõ loài, kèm theo uống rượu.

Qua thăm khám sơ bộ, các bác sĩ chẩn đoán nghi ông H. bị ngộ độchải sản có sử dụng bia rượu. Sau đó, bệnh nhân được sơ cấp cứu hồi sức.

Dù được các y bác sĩ tận tình cấp cứu nhưng tình trạng của ông H. không cải thiện. Đến 23h30, bệnh nhân tử vong.

Cùng ăn cua với ông H. còn có những người khác nhưng họ không có biểu hiện bất thường.

Ông H. làm thợ xây, có 2 con nhỏ. Vợ ông H. không có việc làm ổn định. Hiện, lực lượng chức năng đợi người nhà đến làm các thủ tục đưa thi thể ông H. về nhà lo hậu sự.

Ngộ độc sau 5 phút ăn nước măng chua tự muốiSau khi uống 200ml nước măng chua tự muối, nữ bệnh nhân ở Thái Nguyên đau đầu, nôn ói, co giật và hôn mê." alt=""/>Người đàn ông tử vong sau bữa ăn hải sản

Ngộ độc sau 5 phút ăn nước măng chua tự muốiSau khi uống 200ml nước măng chua tự muối, nữ bệnh nhân ở Thái Nguyên đau đầu, nôn ói, co giật và hôn mê." alt=""/>Người đàn ông tử vong sau bữa ăn hải sản

Kevin2600 thông báo về lỗ hổng bảo mật Rolling-Pwn trên Twitter cá nhân.

Là một phần quan trọng của hệ thống smartkey, key fob sẽ tạo ra các đoạn mã ngẫu nhiên, được thay đổi định kỳ để xác thực người dùng theo thời gian thực.

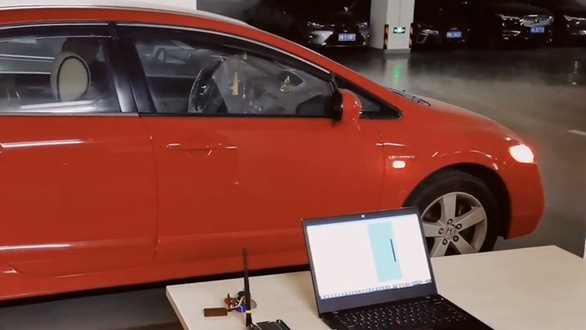

Lợi dụng lỗ hổng trong quá trình truyền dẫn các mã xác thực giữa xe và thiết bị key fob, hacker có thể kiểm soát hoàn toàn hệ thống smartkey trên ôtô Honda và khởi động xe một cách dễ dàng.

Star-V Lab nhấn mạnh rằng các đợt tấn công này lẽ ra đã có thể được ngăn chặn bởi cơ chế mã cuốn chiếu (rolling-codes). Đây là hệ thống được thiết kế để ngăn chặn các cuộc tấn công lặp lại (replay attack) vốn rất phổ biến trong giới hacker.

Cụ thể, cứ mỗi lần người dùng bấm vào nút trên key fob, hệ thống rolling-codes sẽ cung cấp một mã xác thực mới để truyền dẫn giữa xe và thiết bị này.

Tuy vậy, Star-V Lab cho hay họ đã phát hiện những mã cũ vẫn có thể được sử dụng lại, tạo thành lỗ hổng cho phép kẻ xấu lợi dụng và truy cập vào hệ thống trên ôtô.

Cụ thể, hacker sẽ “nghe trộm” một key fob đã được ghép nối, thu thập các mã được gửi từ thiết bị này. Sau đó, chúng phát lại một chuỗi các mã hợp lệ, đồng thời đồng bộ hóa lại Bộ sinh số giả ngẫu nhiên (PRNG) của hệ thống.

Cuối cùng, hacker có thể tái sử dụng một trong những đoạn mã cũ đó để khởi động ôtô.

Honda Civic sáng đèn và phát ra tiếng kêu khi được thử nghiệm Rolling-Pwn. Ảnh: Jalopnik.

Tính đến thời điểm hiện tại, danh sách các mẫu ôtô Honda được các chuyên gia xác nhận bị ảnh hưởng bao gồm: Honda Civic 2012, Honda XR-V 2018, Honda CR-V 2020, Honda Accord 2020, Honda Odyssey 2020, Honda Inspire 2021, Honda Fit 2022, Honda Civic 2022, Honda VE-1 2022 và Honda Breeze 2022.

Trong một tuyên bố gửi đến The Drive, Honda ban đầu nhấn mạnh rằng công nghệ trong các key fob của họ "sẽ không xuất hiện lỗ hổng bảo mật như được trình bày trong báo cáo".

Tuy vậy, khi trả lời TechCrunch, Chris Naughton - người phát ngôn của Honda - cho biết hãng “có thể xác nhận xằng hoàn toàn có thể sử dụng các công cụ cũng như kỹ thuật tinh vi để sao chép các đoạn mã lệnh trên hệ thống smartkey, qua đó sở hữu quyền truy cập vào một số ôtô của Honda”.

Chris Naughton đồng thời trấn an rằng các đợt tấn công này đòi hỏi tín hiệu phải được truyền đi liên tục ở cự ly gần, do đó khả năng ôtô bị chiếm quyền để điều khiển trên đường là không khả thi.

Vị này cũng chia sẻ Honda luôn thường xuyên cải thiện các tính năng bảo mật trên các mẫu xe mới, do đó lỗ hổng này cũng như các vấn đề bảo mật tương tự có khả năng xuất hiện trong tương lai đều sẽ được ngăn chặn dễ dàng.

Trước đó vào tháng 1, tài khoản Kevin2600 cũng đã báo cáo về lỗ hổng tấn công lặp lại (CVE-2021-46145). Tuy vậy vấn đề khi ấy nằm ở mã cố định, chứ không phải mã cuốn chiếu (rolling code) như phát hiện gần nhất.

Honda vào thời điểm đó khẳng định báo cáo của Kevin2600 là những phát hiện không chuẩn xác, vì những xe bị phát hiện lỗ hổng sử dụng mã cuốn chiếu.

(Theo Zing)

Tính năng Honda connect trên HR-V 2022 là gì?

Điểm đáng chú ý trên Honda HR-V thế hệ mới là hệ thống kết nối viễn thông Honda Connect. Đây là một dịch vụ trả phí, giúp người dùng theo dõi các dữ liệu hay điều khiển các tính năng của xe từ xa.

" alt=""/>Hàng loạt ôtô Honda đối diện nguy cơ bị hacker tấn công

Passkey là phương thức đăng nhập mới mà Apple sắp triển khai trên iOS 16. Passkey được phát triển dựa trên tiêu chuẩn WebAuthentication (WebAuthn), về nguyên lý là phương thức mã hóa bất đối xứng "public key - private key" dùng trong các blockchain.

Trên thiết bị Apple đã thiết lập Touch ID và Face ID, cặp khóa bất đối xứng có thể hỗ trợ người dùng đăng nhập vào app và website. Mỗi app/website có một cặp khóa độc nhất.

Giữa các thiết bị Apple của cùng một người dùng, passkey được sao lưu đồng bộ bằng iCloud Keychain. iCloud Keychain được bảo mật nghiêm ngặt nhiều lớp, với khóa mã đường truyền mà Apple cũng không được biết.

Nhìn chung passkey sẽ giúp phòng chống nguy cơ lừa đảo, đánh cắp mật khẩu. Passkey giữ khóa private key trên thiết bị nên sẽ không thể rò rỉ trên môi trường mạng.

Passkey còn hỗ trợ đăng nhập trên thiết bị khác, bao gồm các thiết bị không phải của Apple, bằng cách quét mã QR trên iPhone/iPad.

Anh Hào

iOS 16 hỗ trợ những iPhone nào?

Những mẫu máy từng được iOS 15 hỗ trợ sẽ không thể nâng cấp lên iOS 16 gồm iPhone 6, iPhone 6 Plus, iPhone SE đời đầu, và iPhone 7.

" alt=""/>Passkey là gì hoạt động như thế nào

- Tin HOT Nhà Cái

-