Soi kèo tài xỉu Terengganu vs Johor Darul Ta'zim hôm nay 20h00 ngày 10/8

- Kèo Nhà Cái

-

- Nhận định, soi kèo Al Seeb vs Oman Club, 23h20 ngày 28/4: Phá dớp đối đầu

- Hà Lan giam kẻ cố tình ho vào cảnh sát, Thái Lan bắt phụ nữ TQ nhổ bậy trên xe buýt

- Sau lời nói của mẹ chồng, cô dâu tháo vàng trả ngay trong đám cưới

- Ngoại tình: Chồng phá hàng rào ngăn với nhà cô hàng xóm độc thân cho... thoáng

- Nhận định, soi kèo Hoffenheim vs Dortmund, 20h30 ngày 26/4: Mất cảnh giác

- Trường nghệ thuật kêu cứu vì phải dừng đào tạo hệ trung cấp

- Trường Đoàn Thị Điểm Ecopark thay đổi sau phản ứng của phụ huynh

- Nhật Bản tuyên bố chiến thắng ‘cuộc chiến đĩa mềm’

- Nhận định, soi kèo Lyon vs Rennes, 2h05 ngày 27/4: Không còn đường lùi

- iPhone 16 sắp ra mắt được kỳ vọng đạt doanh số cao ngất

- Hình Ảnh

-

Với 9 cụm server hiện có (Mệnh Vương, Chân Đế, Thần Vương, Bá Vương, Minh Đế, Tuyệt Đế, Diệu Đế, Long Vương, Thiên Đế) của game Chinh Đồ chưa thể đáp ứng nhu cầu của khách hàng. Sự ra đời của cụm server Đại Vương là một sự kiện quan trọng, đánh dấu bước chuyển mình của game trên phương diện mở rộng sân chơi cho khách hàng.

" alt=""/>Chinh đồ mở Server lớn nhất Việt Nam

" alt=""/>Kim Kardashian quấn băng dính từ đầu đến chân đi xem thời trang

" alt=""/>Kim Kardashian quấn băng dính từ đầu đến chân đi xem thời trang

Cục trưởng Cục ATTT Nguyễn Thành Phúc phát biểu khai mạc diễn tập từ điểm cầu trực tuyến. Đây là lần thứ 2 trong năm nay Cục ATTT chủ trì tổ chức diễn tập cho bộ phận tác nghiệp ứng cứu khẩn cấp bảo đảm ATTT mạng nhằm tạo thêm cơ hội cho lực lượng này kết nối, chia sẻ, luyện tập xử lý và hỗ trợ ứng phó trong các trường hợp xảy ra sự cố.

Cục trưởng Cục ATTT Nguyễn Thành Phúc cho biết: Chúng ta đang trong kỷ nguyên số với chiến lược chuyển đổi số quốc gia. Phát triển Chính phủ số, kinh tế số, xã hội số sẽ mang đến nhiều cơ hội lớn nhưng cũng tiềm ẩn nhiều rủi ro, thách thức đối với ATTT mạng.

Việt Nam và thế giới đều đang thiếu khoảng 50% chuyên gia bảo đảm ATTT. Không tổ chức nào khẳng định đảm bảo an toàn 100%. Tất cả đều nỗ lực hạn chế xảy ra sự cố và nếu có xảy ra thì ứng cứu kịp thời để thiệt hại ít nhất, thời gian bị ảnh hưởng ngắn nhất. “Vì vậy, chúng ta phải siết chặt các biện pháp đảm bảo ATTT, tăng cường đào tạo huấn luyện cho lực lượng kỹ thuật đủ năng lực ứng phó khi xảy ra sự cố”, ông Nguyễn Thành Phúc đề nghị.

Ông Nguyễn Trọng Thái, Trưởng phòng ATTT, Bộ Tư lệnh 86 chỉ ra 3 nguy cơ lớn với các cơ quan nhà nước. Theo ông Nguyễn Trọng Thái, Trưởng phòng ATTT, Bộ Tư lệnh 86, với các cơ quan nhà nước, có 3 vấn đề cần quan tâm cũng là 3 nguy cơ lớn là: Các trang/cổng thông tin điện tử của bộ, ngành, địa phương - nơi có thông tin phát ngôn, tuyên truyền đường lối, chủ trương, chính sách bị tấn công; Thông tin, tài liệu mật hoặc tài liệu chưa công bố trong các cơ sở dữ liệu, máy tính bị hacker chiếm đoạt, phát tán; và việc bảo vệ danh tiếng của lãnh đạo các cấp. “Cuộc diễn tập lần này tập trung vào nội dung thứ hai”, ông Nguyễn Trọng Thái lưu ý.

Ở góc độ của doanh nghiệp làm ATTT, Phó Chủ tịch BKAV Ngô Tuấn Anh nhận định: Tình hình ATTT mạng ngày càng phức tạp. Các cuộc tấn công mạng liên tiếp xảy ra, nhắm vào các cơ quan, tổ chức. Trong đó, cả các cơ quan, tổ chức quan trọng thuộc khối Chính phủ, các doanh nghiệp lớn cũng là đích nhắm của hacker.

Nhấn mạnh quan điểm bất kỳ cơ quan, tổ chức nào cũng có thể trở thành nạn nhân của hacker, ông Ngô Tuấn Anh cho rằng: “Mục tiêu hướng tới của các cơ quan, đơn vị không phải là xây dựng một hệ thống miễn nhiễm hoàn toàn với các cuộc tấn công mạng, mà là làm sao phát hiện sớm nhất, ứng phó nhanh nhất và giảm thiểu thiệt hại trong trường hợp tấn công xảy ra”.

Cơ bản áp dụng hình thức diễn tập thực chiến từ năm 2022

Cũng theo đại diện Cục ATTT, những năm qua, diễn tập có tính “diễn” nhiều hơn “tập”, các thành viên tham gia chưa học hỏi được nhiều từ các tình huống giả lập trong diễn tập. Với việc ban hành Chỉ thị 60 ngày 16/9, Bộ TT&TT muốn công tác diễn tập ATTT mạng chuyển sang diễn tập thực chiến để giúp các đội ứng cứu cọ xát thực tế, có khả năng đối phó với các cuộc tấn công mạng và xử lý sự cố xảy ra trên hệ thống thật của mình.

Cục ATTT đề nghị các bộ, ngành, địa phương cùng các tổ chức, doanh nghiệp từ năm 2022 cơ bản áp dụng hình thức diễn tập thực chiến trên các hệ thống thực; tổ chức diễn tập khai thác các lỗ hổng nghiêm trọng ngay sau khi được công bố. Qua đó, giúp xác định nhanh hệ thống của mình có liên quan đến lỗ hổng mới công bố, tiến hành những biện pháp ngăn ngừa khai thác lỗ hổng, giúp cán bộ kỹ thuật nâng cao kỹ năng bảo vệ hệ thống thông tin.

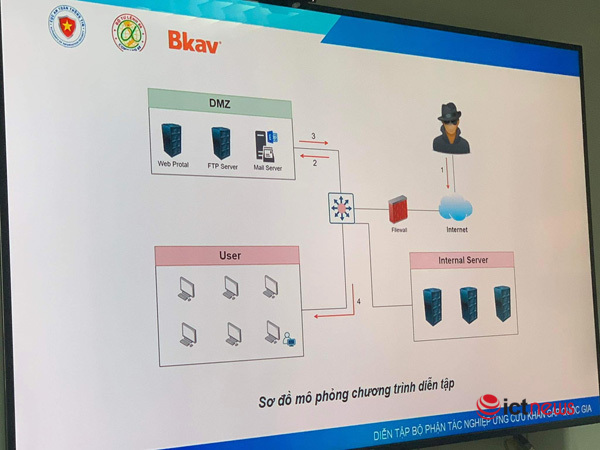

Sơ đồ mô phỏng diễn tập “Điều tra và xử lý sự cố ATTT qua lỗ hổng phần mềm”. Với diễn tập chủ đề “Điều tra và xử lý sự cố ATTT qua lỗ hổng phần mềm” lần này, chương trình xuất phát từ 1 sự cố thực để các đội tham gia tiếp cận không chỉ là điều tra và xử lý mà còn hướng đến việc tuân thủ quy trình xử lý sự cố, đảm bảo thực hiện và đạt được các mục tiêu cụ thể trong từng giai đoạn xử lý sự cố.

Cụ thể, diễn tập diễn ra trong tình huống giả định mô phỏng cuộc tấn công vào máy chủ mail quan trọng của quốc gia. Kẻ xấu đã khai thác lỗ hổng trên hệ thống mail, từ đó có quyền truy cập ban đầu vào hệ thống, làm bước đệm để khai thác sâu hơn cũng như lợi dụng email khai thác được để thăm dò, giả mạo, thậm chí phát tán mã độc ẩn dưới các tập tin thực.

Các đội tham gia diễn tập sẽ đóng vai trò là đội tác nghiệp ứng cứu sự cố khẩn cấp. Ngay khi nhận được thông báo/triệu tập, sẽ lập tức vào cuộc đánh giá tình hình, khắc phục sự cố một cách nhanh nhất, đưa dịch vụ trở lại hoạt động bình thường tránh ảnh hưởng đến người dùng, điều tra nguồn gốc của cuộc tấn công, đồng thời đưa ra các biện pháp phòng chống trong tương lai.

Trong quá trình xử lý sự cố, các đội sử dụng quy định ứng cứu sự cố hiện tại và quy trình vận hành chuẩn SOP cho xử lý sự cố, đảm bảo các tiến trình được thực hiện đầy đủ, chất lượng và được ghi nhận đầy đủ trong nhật ký.

Vân Anh

Bộ TT&TT thành lập Ban điều hành Đề án phát triển nguồn nhân lực an toàn thông tin

Ban điều hành triển khai Đề án đào tạo và phát triển nguồn nhân lực nguồn nhân lực an toàn thông tin giai đoạn 2021 – 2025 vừa được thành lập với 23 thành viên. Thứ trưởng Bộ TT&TT Nguyễn Huy Dũng là Trưởng ban của Ban điều hành này.

" alt=""/>Hơn 150 cán bộ diễn tập xử lý sự cố an toàn thông tin qua lỗ hổng phần mềm

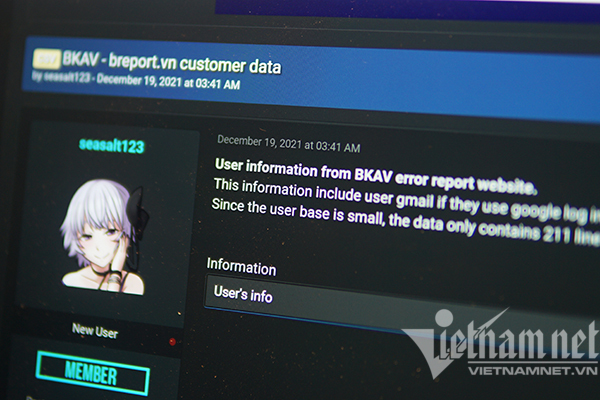

Dữ liệu của khoảng hơn 200 người dùng Bkav bị hacker chia sẻ trên mạng. Ảnh: Trọng Đạt Sau quá trình kiểm tra, rà soát, chia sẻ với VietNamNet, đại diện truyền thông của Bkav cho biết: “Vừa qua, Bkav có triển khai thử nghiệm dịch vụ Breport.vn - dịch vụ góp ý, báo lỗi các sản phẩm của tập đoàn. Trong quá trình triển khai thử nghiệm dịch vụ, đơn vị đã vô tình để lộ địa chỉ email và có thể có số điện thoại của khoảng 200 khách hàng tham gia hệ thống thử nghiệm.”

Cụ thể, theo đại diện Bkav, hệ thống thử nghiệm này đang được triển khai độc lập trên một máy chủ ở hạ tầng đám mây do Amazon cung cấp. Đây là môi trường để nhóm phát triển thử nghiệm dịch vụ.

Theo Bkav, trong quá trình vận hành thử nghiệm, webisite này có sử dụng một phần dữ liệu thật và đã có sai sót về cấu hình hệ thống, dẫn đến sự lộ lọt trên.

Được biết, các dữ liệu người dùng Bkav được hacker chia sẻ ở dạng không mã hóa. Dữ liệu này bao gồm một số trường thông tin cơ bản như họ và tên, số điện thoại, địa chỉ email và id của người dùng. Người đăng tải cho biết có tổng cộng dữ liệu của 211 người dùng, những dữ liệu này được cung cấp hoàn toàn miễn phí.

Trước thông tin này, đại diện Bkav cho biết sự cố trên không ảnh hưởng tới các dịch vụ chính thức, vốn được triển khai ở hạ tầng nội bộ của Bkav.

“Để đảm bảo an ninh, chúng tôi đang tiến hành rà soát lại toàn bộ Hệ thống dịch vụ Breport.vn chính thức. Chúng tôi thành thật xin lỗi Quý Khách hàng vì sơ suất này.”, đại diện tập đoàn bảo mật Bkav chia sẻ.

Trọng Đạt

Hack công khai lên mạng dữ liệu được cho là của người dùng Bkav

Đây được cho là dữ liệu người dùng của trang breport.vn - một trong số những website mà tập đoàn bảo mật Bkav đang vận hành, sở hữu.

" alt=""/>Bkav xác nhận, xin lỗi vì để lộ lọt dữ liệu người dùng

- Tin HOT Nhà Cái

-